Splashtop 支援透過 SCIM 從身分驗證供應商佈建使用者/群組,請依照以下步驟進行設定。

步驟 1:設定佈建 - 管理員認證

1. 前往已建立的 SAML 應用程式,按一下佈建進行設定。

附註:如何建立 SAML 應用程式

2. 新增管理員認證。

。輸入租戶 URL 和 API 權杖,然後按一下儲存。

- 租戶 URL:從 Gateway 複製 SCIM 設定中的基本 URL。

- 秘密權杖:從 Gateway 複製 SCIM 設定中的 API 權杖。

如需更多詳細資訊,請參閱「如何產生 SCIM 佈建權杖」

步驟 2:設定佈建 - 設定 ssoName 屬性

1. 前往對應,然後按一下佈建 Azure Active Directory 使用者。

2. 勾選顯示進階選項,然後按一下編輯 customappsso 的屬性清單。3. 新增屬性,輸入名稱和類型,並設定為必要。然後按一下儲存。

名稱:urn:ietf:params:scim:schemas:extension:Splashtop:2.0:User:ssoName

類型:字串

必要:是

4. 按一下新增對應,然後輸入對應類型、常數值和目標屬性。

對應類型:常數

常數值:Gateway 上的 SSO 方法名稱

目標屬性:選取剛才建立的屬性 (urn:ietf:params:scim:schemas:extension:Splashtop:2.0:User:ssoName)

接著在「編輯屬性」視窗上按一下確定,然後儲存。

步驟 3:設定佈建 - 確定「佈建狀態」為開啟中

請確定 SAML 應用程式中的「佈建狀態」為開啟中。在 Azure 中的佈建間隔固定為 40 分鐘。

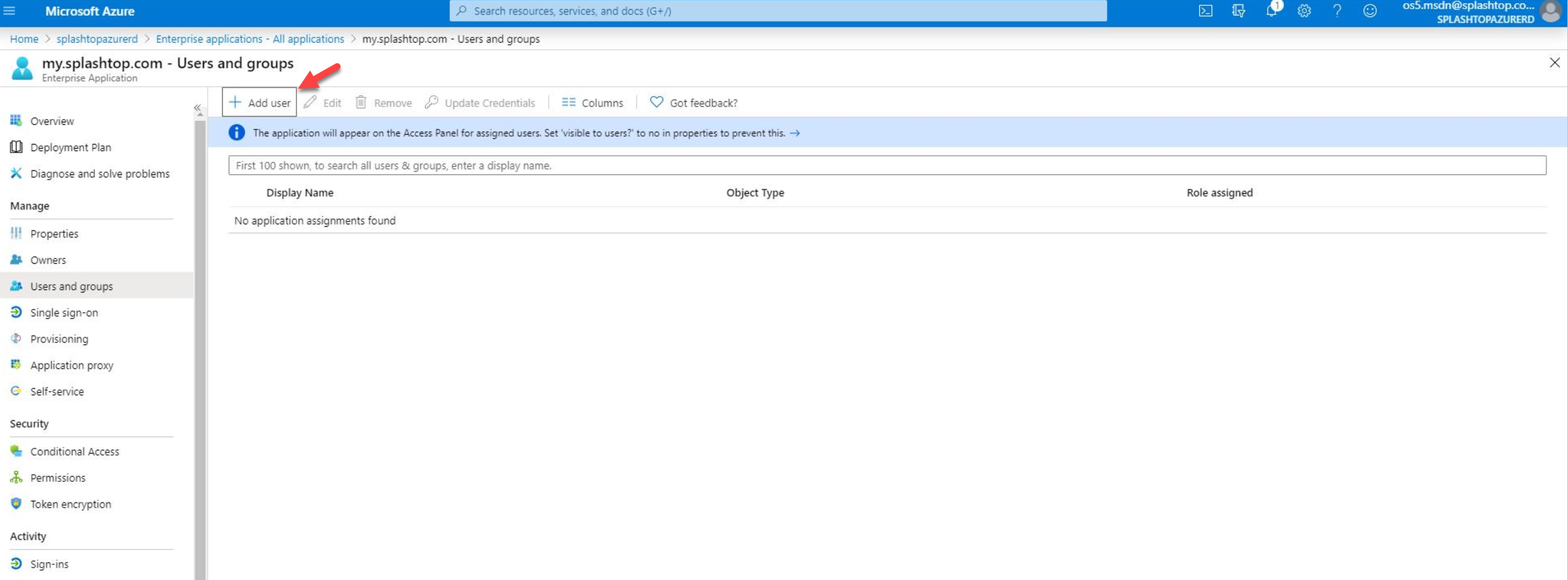

步驟 4:在已建立的應用程式中新增使用者/群組

設定 SSO 和佈建後,您可以按一下新增使用者,將使用者新增至已建立的企業應用程式,以便自動佈建使用者。

注意

- 所有成功佈建的使用者都會獲得成員角色。

- 可支援透過 SCIM 佈建功能更新使用者名稱。

- 所佈建的群組中必須有使用者,系統才會在 Gateway 中建立所佈建的群組。

- 基於安全考量,SCIM 佈建 API 的上限為每分鐘 1000 次呼叫。

- 已略過使用者 xxx,因為尚未指派至應用程式:

- 請確認目標使用者是否已指派至在 Azure 上建立的應用程式。

- 請查看「來源物件範圍」(位於已建立的應用程式/編輯佈建/對應/佈建 Azure Active Directory 使用者下),確認是否有過濾條件讓使用者無法佈建。